Хорошо или плохо, что у компаний так много данных?

Обычно никто не жалуется, если компании используют большие данные для повышения эффективности. Например, никто не возражал, когда для оптимизации маршрутов доставки UPS использовала данные, полученные с датчиков на грузовиках, что сэкономило компании 50 млн долларов. (Некоторые даже хвалили UPS за экономию бензина!)

Волна противоречий возникает в том случае, если компании получают личные данные, например, когда Target начинает собирать огромные объемы данных о клиентах. Большие данные предоставляют компаниям возможность создавать таргетированную рекламу и рекомендации, что может быть очень выгодно. Google и Facebook рассчитывают, что таргетированная реклама принесет им большую часть дохода, а Netflix заявляет, что система рекомендаций экономит им один миллиард долларов в год, заставляя пользователей оставаться на платформе. (Привлечение новых пользователей очень дорого.) Но помогает ли это потребителю?

С одной стороны, таргетированная реклама и рекомендации могут быть полезны. Хотя Target и зарабатывает, отправляя вам купоны, они могут сэкономить ваше время и деньги. Несмотря на то что у Netflix есть огромнейшее количество информации обо всем, что вы смотрели, их рекомендации фильмов и телевизионных передач очень актуальны.

С другой стороны, защитники неприкосновенности личных данных впадают в бешенство от того, сколько личной информации собирают крупные компании. Вспомните, как Target может определить семейное положение, адрес и предполагаемую зарплату – то, о чем клиент, вероятно, не сказал бы незнакомцу. И если хакнуть компанию, у которой есть так много личных данных, последствия могут быть ужасными. В 2013 году воры украли 40 млн номеров кредитных карт клиентов Target, а также 70 млн личных данных, включая имена, электронные письма и адреса электронной почты. Эти 70 млн клиентов подверглись высокому риску хищения личных данных. Проблема коснулась не только Target: в 2013 году хакеры взломали все три миллиарда аккаунтов Yahoo, получив доступ к дате рождения и номеру телефона, а в 2017 году хакеры получили доступ к 143 млн номеров социального страхования американцев, взломав бюро кредитных историй Equifax.

Многие компании утверждают, что они защищают личные данные путем анонимизации, но даже анонимные данные могут быть использованы для реверс-инжиниринга, также известного как повторная идентификация. Например, исследование MIT показало, что для определения личности 90 % испытуемых достаточно знать только дату и места четырех покупок, оплаченных кредитной картой. Результаты другого исследования показали, что можно повторно идентифицировать людей, собирая анонимные пользовательские данные в Netflix и IMDb.

И все-таки большие данные – это добро или зло? Этот вопрос, как и многие другие вопросы о технологиях, нельзя рассматривать с точки зрения только черного или белого. В то время как большие данные повышают эффективность компаний и улучшают их ассортимент, они также создают проблему конфиденциальности. Но нравится вам это или нет, а популярность больших данных будет только расти.

Глава 7. Хакинг и безопасность

Прошли те времена, когда псевдонигерийские принцы писали электронные письма с просьбой помочь им перевести «большую сумму». Они уверяли, что вы заработаете процент от перевода, но фактически это позволяло опустошать ваш банковский счет. Хакеры стали гораздо более компетентными и изощренными.

Так что же нового появилось в запасе у онлайн-преступников? И как можно с ними бороться?

Как злоумышленники могут «удерживать в плену» компьютер в надежде получить «выкуп»?

В мае 2017 года новая опасная вредоносная программа WannaCry заразила компьютеры в 150 странах, сделав тысячи ПК непригодными для использования и нанеся ущерб в размере около четырех миллиардов долларов. Хакеры атаковали и Национальную службу здравоохранения Великобритании, в результате чего были остановлены многие жизненно важные операции. Речь идет о вирусах-вымогателях, новом виде вредоносного и опасного ПО, которое может заразить компьютеры и навредить людям.

Вирус-вымогатель

Вирус-вымогатель вроде WannaCry – это программа, которая проникает в компьютер, блокирует файлы и угрожает уничтожить ключ, если вы не заплатите преступникам.

Сначала вредоносное ПО попадает на компьютер, часто через вложенные в электронное письмо файлы или небезопасную загрузку. Вирус использует уязвимость операционной системы, что позволяет злоумышленнику запускать любой код на компьютере. WannaCry, например, использовал баг в Microsoft Windows. (Интересно, что этот баг впервые обнаружило Агентство национальной безопасности.) Это как если бы строители поставили один бракованный замок в доме, что позволило бы ворам с отмычкой проникнуть внутрь.

Как только вирус появляется на компьютере, он запускает программу, шифрующую личные файлы. Шифрование перемешивает их содержимое, чтобы ни люди, ни приложения не могли их понять. Но любое шифрование идет со специальным паролем, с помощью которого его можно отменить – для этого нужен ключ. Например, можно закодировать сообщение «Meet me on the lawn» следующим образом: «Zrrg zr ba gur ynja». Конечно, оно осталось бы бессмыслицей без объяснения способа расшифровки – переместить все буквы на 13 позиций вниз (a становится n, b – o, c – p и т. д.). После замены получится «Meet me on the lawn».

Поэтому вирус-вымогатель шифрует все файлы, но не выдает ключ. За него и программу расшифровки хакеры требуют у пользователей деньги. Иначе они угрожают уничтожить ключ навсегда, что приведет к потере всех данных.

Как вымогатели рассчитывают получить деньги? Им нельзя выписать чек или сделать перевод через Venmo, потому что тогда они раскроют себя и будут арестованы. Вымогатели требуют провести оплату анонимной онлайн-валютой – биткоином. Биткоин похож на анонимную версию приложения Venmo для денежного перевода: любой человек может отправить деньги кому угодно, но люди идентифицируются по анонимным кодам, биткоин-адресам, а не по именам пользователей.

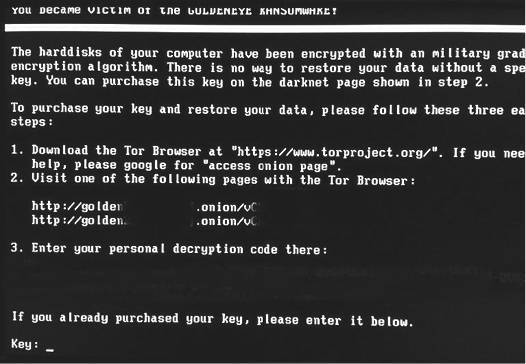

Экран, который видят жертвы вируса-вымогателя, под названием GoldenEye. Источник: Wikimedia

Для разблокирования компьютера нужно перейти на биткоин-биржу, которая позволяет конвертировать доллары (или любую другую валюту) в биткоины и обратно. Выкуп ключа у создателей WannaCry стоил 300 долларов в биткоинах.

Для передачи биткоинов используются специализированные «кошельки» (аналог Venmo). Затем преступники обещают, что предоставят ключ для разблокировки файлов, и все снова заработает.

Если вам «повезло» стать жертвой вируса-вымогателя, рекомендуем не платить. Если вы заплатите, то тем самым профинансируете огромное преступное онлайн-предприятие или агрессивные правительства. Например, АНБ связало атаку WannaCry с правительством Северной Кореи.

Преступники становятся профессионалами

Экономика вируса-вымогателя приводит к очень странным явлениям. Поскольку мошенники действуют анонимно и оплата происходит до того, как файлы будут расшифрованы, ничто не мешает мошенникам забрать деньги и сбежать, не предоставив ключ расшифровки.

Однако злоумышленники, использующие вирус-вымогатель, как правило, дают ключ. Почему? Хакеры понимают, их единственный способ заработать – продолжить получать с пользователей крупные суммы. А платить будут только в том случае, если будут верить, что зараженные файлы будут расшифрованы.

Это, как ни странно, привело к тому, что у мошенников появилась отличная техническая поддержка, колл-центры и онлайн-чаты с менеджерами. Некоторые даже нанимают дизайнеров, чтобы у сайтов был красивый интерфейс. Мошенники знают, что им нужно создать репутацию «доверия», хотя доверие – весьма странное слово применительно к тем, кто вымогает деньги и претендует на то, чтобы отнять ваши средства.

Кто находится в зоне риска

Крупные организации, предприятия, больницы и правительство являются особенно лакомым куском для мошенников, в основном потому что их IT-отделы обычно не своевременно обновляют старое ПО и ОС. Как правило, старые ОС подвергаются большему риску, так как в них меньше обновлений.

Для решения этой проблемы Microsoft обычно быстро выпускает обновление для системы безопасности, чтобы остановить вредоносное ПО; в случае с WannaCry компания обнаружила баг в системе Windows, позволивший запустить вредоносное ПО, и предложила бесплатное обновление. Этот патч не был обязательным, но Microsoft вынуждает пользователей устанавливать некоторые важные обновления для системы безопасности Windows, независимо от желания IT-администраторов.

Другие инструменты, которые могут использовать крупные организации для борьбы с вредоносными программами, заключаются в регулярном резервном копировании файлов в облако (чтобы мошенники не могли остановить их работу, зашифровав файлы) и обновлении антивирусного ПО, регулярно сканирующего загруженные файлы на наличие вредоносных программ. Лучшая защита должна быть упреждающей.

Некоторые организации начали полностью отказываться от традиционных ОС, поскольку они подвержены огромному количеству разных видов атак – существует множество способов, с помощью которых вирусы могут проникнуть на компьютер, например, через загруженные файлы и установленные приложения. Операционная система Google ChromeOS, которая управляет Chromebooks, стала особенно популярной среди тех, кто заботится о безопасности, так как она работает буквально как веб-браузер; в ней нет стандартных системных приложений (которые являются основной точкой входа вредоносных программ). Кроме того, каждая вкладка Chrome работает в тестовой среде, то есть содержимое страницы не соприкасается с другими частями компьютера. Но у Chromebook все еще остаются слабые места в системе безопасности, например загружаемые вредоносными программами расширения. А такой способ «отъема денег», как фишинг, никогда не исчезнет.