Глава 97. Цифровая стеганография

Стеганография, как и шифрование, имеет свою историю: еще Геродот описывал древнегреческий способ нанесения секретного письма на бритые головы рабов с помощью татуировки, которая затем скрывалась под отросшими волосами.

Стеганография стала доступной с появлением современных цифровых технологий и удобной для тех, кто хотел бы скрытно хранить свою информацию. Стеганография также позволяет спрятать сообщения и письма в электронном документе, чтобы затем мгновенно отправить их в любую точку земного шара через Интернет. В период холодной войны шпионы использовали ограниченный набор цифровой техники для сокрытия информации. Так, например, в конце 1980-х гг. старший офицер ФБР Роберт Ханссен, работавший на КГБ, передавал через тайник своему куратора сообщения на 8-ми дюймовых компьютерных дискетах. Ханссен вначале шифровал информацию, а затем прятал её на дискеты, используя так называемую «технологию 40-й дорожки». Агент КГБ использовал малоизвестный в то время процесс переформатирования компьютерной дискеты, который позволял скрывать информацию путем размещения её на дорожки дискеты, недоступные для операционной системы компьютера тех лет.

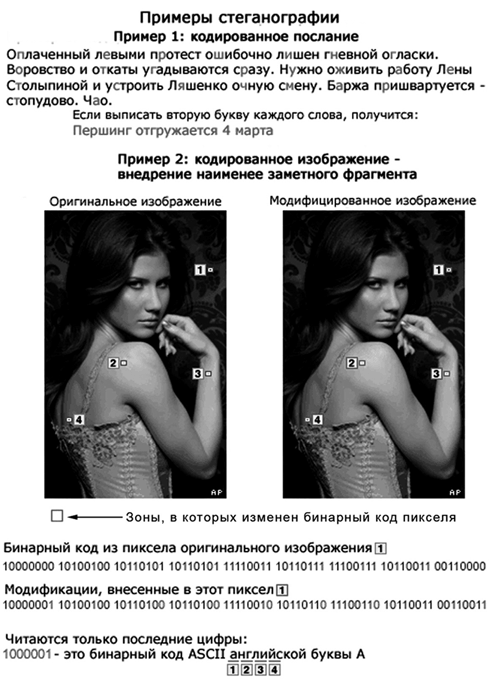

Если в 1980-е гг. такие малоизвестные методы, используемые Ханссеном, были популярны только среди компьютерных вундеркиндов, то в XXI веке программы цифровой стеганографии для сокрытия данных стали доступны любому, кто имеет Интернет. Так, например, информацию в цифровом виде современный шпион может спрятать внутри музыкальных или видеофайлов таким образом, чтобы сделать звук и изображение неизменными. Аудиофайлы могут скрывать информацию путем изменения цифровых битов файла, которые слышны человеческому уху. Графические изображения также позволяют иметь избыточные биты, составляющие цвета, которые при изменении оказываются одинаковыми для человеческого глаза. Если кто-то не имеет оригиналов этих измененных звуковых или графических файлов для сравнения, то обнаружить скрытые сообщения будет очень трудно, особенно среди миллиона электронных писем с вложенными файлами, которые отправляются ежедневно через Интернет.

Пример использования стеганографии в изображении Анны Чапмен (сайт Русской службы BBC)

По данным Минюста США, опубликованным в Интернете, арестованные в 2010 г. российские разведчики для связи с Москвой использовали цифровую стеганографию. Для этого свои заранее зашифрованные сообщения они прятали внутри безобидных на первый взгляд фотографий, которые размещали на открытых веб-сайтах. По мнению экспертов, это были первые подтверждения в реальной жизни случаев применения разведывательными службами высоких технологий для сокрытия информации.

Интересную иллюстрацию методов стеганографии можно найти на сайте русской службы ВВС.

Однако у стеганографии, использующей цифровые изображения, имеются определенные недостатки. Шпионам нужны большие файлы для того, чтобы спрятать даже маленький объем информации, и это существенно ограничивает размер каждого сообщения и увеличивает время на его подготовку. Но в целом это великолепный способ для создания и передачи секретных сообщений. Во-первых, спецслужбы не знают, как проанализировать обычную картинку на предмет наличия секретов. А во-вторых, в Интернете так много фотографий, что кадры со скрытыми в них сообщениями совершенно безопасно теряются среди этого многообразия.

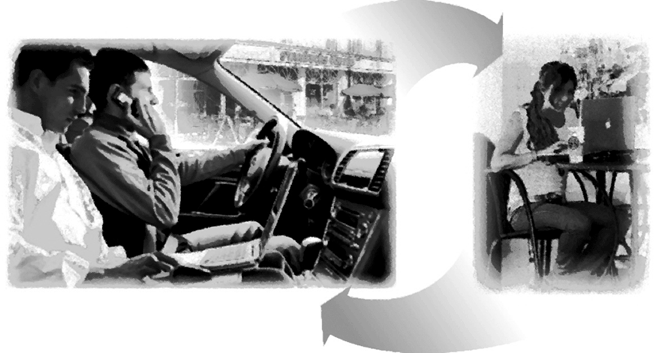

По данным, опубликованным ФБР, российские спецслужбы использовали несколько современных способов скрытой связи. Так, например, российская разведка использовала в США беспроводные соединения, устанавливаемые между электронными устройствами. К примеру, агент сидит в кафе с ноутбуком, а его куратор паркуется поблизости и устанавливает защищенное беспроводное соединение, по которому затем идет обмен информацией. Надо отметить, что сотрудники ФБР смогли лишь зафиксировать факты такой связи, но перехватить информацию российских разведчиков не сумели.

В качестве приемников-передатчиков использовались нетбуки «ASUS ЕЕЕ PC 1005». Это недорогие портативные компьютеры со встроенной функцией WiMax, с помощью которой создавалось беспроводное соединение. На этих нетбуках было установлено специальное программное обеспечение, также, возможно, что какие-то изменения вносились и в электронную схему.

По сообщениям американских СМИ, один из российских разведчиков пользовался для приема и передачи информации электронным устройством, замаскированным под книгу. Судя по всему, «книга» также принимала и передавала сигналы формата WiMax, но каких-либо подробностей об этой камуфлированной системе связи не имеется.

Сеанс агентурной связи Анны Чапмен из кафе (из архива Keith Melton Spy Museum)

Интересная деталь: современные разведчики использовали также и древнейшее средство агентурной связи – тайнопись. В сообщениях СМИ говорится, что контрразведка не смогла перехватить тайнописные сообщения, но узнала об этом только путем подслушивания помещений, где обитали российские разведчики.

Глава 98. Электронные тайники и следы от компьютера

В этой книге упоминался электронный тайник в камнях, которые виртуозно разбрасывали, а потом ночами подбирали (когда садились батарейки) британские разведчики на окраинах Москвы. Для контрразведки такой реальный предмет агентурной связи является хорошей и «весомой» уликой, которую можно держать в руках, позируя перед объективами теле- и фотожурналистов. Однако Интернет дает возможности для виртуальных тайников путем создание учетных записей электронной почты для анонимного отправления и получения цифровых файлов и сообщений.

Учетная запись электронной почты с цифровым тайником может быть легко создана с персонального ноутбука анонимно путем соглашения с поставщиком услуг Интернета, который периодически обеспечивает свободный доступ без кредитной карты. С этой вновь созданной промежуточной учетной записи пользователь может войти на любой подобный сервис и создать анонимно вторую учетную запись почты в качестве тайника. В любой может передать цифровые файлы на тайниковые почтовые ящики, и, если знать первичной пароль учетной записи, содержимое может быть загружено из любой точки мира. Для защиты безопасности тайника пользователи заходят в систему анонимно из промежуточной учетной записи. Компания AOL (America On Line) и другие поставщики услуг Интернета в США также позволяют пользователям сохранять письма или документы на жестком диске своего сервера для его загрузки в любое время. Эта функция позволяет „конспираторам”, имеющим пароль первичной учетной записи, связываться путем извлечения и редактирования хранящегося там документа, даже не отправляя его в качестве электронного письма или приложения. Следует помнить, что независимо от методов, используемых для повышения безопасности, жесткий диск компьютера должен стираться после каждого посещения Интернета.

Варианты скрытой связи с использованием цифровых технологий быстро обновляются и остаются постоянной проблемой для контрразведки. Разведывательные службы анонимно создают учетные записи электронной почты под вымышленными или деловыми названиями и применяют их для получения зашифрованных сообщений и цифровых файлов от источников. Адреса электронной почты, похожие на почтовый адрес проживания, не ассоциируются с разведкой и при необходимости могут быть использованы только один раз. Такая учетная запись не будет использоваться для агентов в странах с высоким риском обнаружения, но предлагает метод анонимной связи в других местах. Простое электронное письмо на “условную учетную запись” может маскировать закодированную связь, которая будет устойчивой к дешифровке при условии использования только один раз. Например, кубинский агент, завербованный за рубежом и возвратившийся в Гавану, может отправить, казалось бы, безобидное сообщение другу по электронной почте, в котором он рассказывает о своём увлечении – коллекционировании марок. В действительности электронное письмо «другу» приходит на компьютер разведки, и это сигнал, что агент готов приступить к работе. С ограниченным применением и выбором тем в соответствии с образом жизни агента и его интересов такие сообщения игнорируют расшифровку.

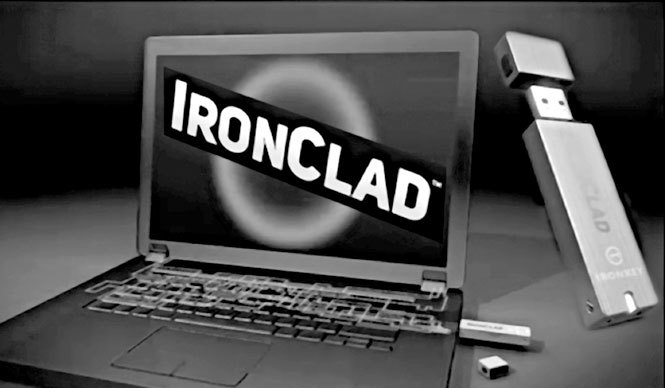

Компьютеры с обычной немодернизированной операционной системой оставляют следы, которые позволяют специалистам контрразведки восстановить текст зашифрованной электронной почты, обычной электронной почты, удаленные файлы, временные файлы Интернета, историю веб-сайта, разговоры в чате, мгновенные сообщения, просмотренные фотографии, корзины для удаленных файлов и последние документы. Очистка жесткого диска постоянным стиранием его содержимого исключает доказательства тайной деятельности, но часто бывает непрактичной для агента, который использует свой рабочий или семейный компьютер. В качестве решения скрытая операционная система может быть установлена на крошечное USB-устройство скрытого хранения, которое по размерам менее кончика мизинца. Когда устройство USB подключено, компьютер загружается с операционной системой, скрытой внутри устройства, не оставляя следов своей деятельности на внутреннем жестком диске компьютера. Агент может использовать клавиатуру компьютера, монитор, принтер и доступ в Интернет, не опасаясь оставить компрометирующий его след. Скрытый прибор USB достаточно мал и легко прячется. Современный образец такого USB-устройства выпустила всемирно известная корпорация «Локхид-Мартин» в содружестве с небольшой компьютерной фирмой «IronKey». Их уникальная USB-флешка получила название IRONCLAD, что можно перевести, как «железный рыцарь» или «броненосец». Уникальный набор возможностей IRONCLAD для спецслужб можно увидеть на рекламном ролике по адресу: . Владельцу такой флешки не надо каждый раз стирать жесткий диск после оперативного использования компьютера, который к тому же не боится вирусов, не оставляет следов посещения Интернета, обеспечивает шифрование информации на уровне военных стандартов США и многое другое.

Маршрутизация голосовых данных через Интернет или через любого другого интернет-провайдера сети также создает возможность для скрытой связи, минуя телефонные сети. Метод шифрования VOIP (Voice Over Internet Protocol) перемешивает фрагменты разговора, чтобы сделать его бессмысленным в случае перехвата. Будущие достижения в области методов шифрования предлагают обеспечение безопасной и стойкой к дешифровке голосовой связи. Однако несмотря на то, что метод шифрования VOIP становится все более распространенным для юридических и физических лиц, наличие таких программ на компьютере агента будет сигналом для внимания контрразведки.

Анализ истории развития специальной техники шпионажа показывает, что все системы скрытой агентурной связи: односторонние радиопередачи в период Второй мировой войне, комплекты SRAC для обмена зашифрованными сообщениями во время холодной войны или Интернет-стеганография – должны соответствовать перечисленным далее требованиям.

• Прекращение передачи, если один из участников связи обнаружен, поскольку нельзя давать ссылку на человека на другой стороне канала связи. Содержание сообщения является вторичным по отношению к безопасности агента.

Современное USB-устройство для шпионов и чиновников (сайт )

• Использование наилучших из имеющихся физических или электронных методов сокрытия. Система скрытой агентурной связи всегда должна включать самую передовую технику, доступную в существующее время. Если системы скрытой связи обнаружена, возрастает уязвимость агентов, действующих под руководством одной и той же разведывательной службы. Так, например, методы скрытой связи, которые использовались в 1996 г. кубинским агентом Херардо Эрнандесом и его агентурной сетью «Оса» в Майями, оказались полезными в обнаружении специалистами ФБР аналогичной системы связи, применявшейся другим кубинским агентом Анной Белен Монтес в 2001 г.

• Использование стойкого шифрования для подготовки таких сообщений, которые крайне трудно расшифровать; даже если они обнаружены, их содержимое будет защищено.

• Устройства должны быть портативными с возможностью совместимости с различными компьютерными аппаратными платформами.

• Преемственность предыдущих и новейших технических решений с оптимальной гибкостью, что позволяет при наличии будущих улучшений безопасности читать сообщения старых систем скрытой агентурной связи.

Уже ясно, что разведки и контрразведки активно применяют современные цифровые технологии в своих наступательных и оборонительных мероприятиях. Однако сотрудники оперативно-технических подразделений спецслужб должны помнить, что в защите сложных использований цифровых технологий появляются ранее неизвестные и нерешенные пробелы, как это было в деле шпиона Матиаса Шпеера, который нашел и мастерски использовал «дыру» в системе компьютерной безопасности в далекие 1980-е гг.