Книга: Интернет вещей. Новая технологическая революция

Назад: Глава 8 Ошибки и как их избежать

Дальше: Глава 10 Стандарты и технологии

Часть 3

Обзор IoT сегодняшнего и завтрашнего дня

Глава 9

Основы безопасности IoT

Сила IoT отчасти связана с его способностью работать не только в физическом мире реальных вещей, но и в виртуальном мире, где все вещи оцифрованы и существуют только в виде информации. Поскольку IoT работает в обоих мирах, он может посылать цифровые данные по сети удаленному контроллеру, прикрепленному к физическому устройству, скажем, к важному производственному станку или механизму. Затем эти данные велят станку включаться или выключаться в зависимости от ваших предпочтений.

Давайте подумаем об этом: у вас есть виртуальная система, удаленно контролирующая физический механизм. Теперь вы понимаете, почему в IoT так важна безопасность? При ее отсутствии хакер сможет включать и выключать ваши станки в любое время – возможно, даже в критический для вашего производства момент. Вероятно, вы даже не узнаете о проблеме и будете пытаться удаленно подключиться к станку, пока не поймете, что производство остановилось и вам необходимо отправить человека, чтобы он перезапустил станок вручную.

Слышали об атаке Stuxnet? Этот сетевой червь первым делом проник на иранскую атомную электростанцию. В результате его действий оборудование перегрелось и сломалось, из-за чего работу пришлось остановить на несколько месяцев. Затем этот червь проник на промышленные предприятия во многих странах, и специалистам пришлось принимать меры по предотвращению атак Stuxnet. Не зная точно, как именно работает вирус, они были вынуждены прибегнуть к сиюминутным решениям – например, защитить производственное оборудование сетевыми экранами. Впоследствии оказалось, что традиционные сетевые экраны, пережиток эпохи круговой ИТ-обороны, не могут справиться с атакой Stuxnet.

Физическая изоляция не обеспечивает безопасность

Прежде чем ИТ и ОТ начали работать вместе, ОТ предпочитала изолировать системы для обеспечения безопасности. Теперь мы знаем, что это не самый эффективный подход. Но это и одна из главных причин, по которым я с самого начала этой книги призываю вас установить взаимодействие между ИТ и ОТ.

Безопасность стала одним из главных тормозящих факторов внедрения IoT. Я перестал считать все конференции и встречи, главной темой которых не без причины называлась безопасность IoT. Нельзя и далее полагаться на физическую изоляцию. Все должно быть взаимосвязано. Как долго проработает ваша организация, если отключится электронная почта или интернет? Сегодня все бизнес-процессы зависят от способности подключаться к сети. Вспомните сценарии быстрого успеха, описанные в главе 5. Каждый из них опирается на поток данных с производственного объекта в ИТ-сеть предприятия и в итоге в облако. Сегодня идея отключить организацию от глобальной сети просто абсурдна – какой бы обнадеживающей она ни казалась.

Рисунок 9.1. Самозащита на основе рисков

В общем, от глобальной сети теперь никуда не уйдешь. Однако это не причина для паники. Не все угрозы одинаковы и не все объекты угроз обладают одинаковой важностью для вашей организации. Ваш ответ на различные типы угроз, направленные на различные объекты, должен быть взвешенным и пропорциональным (рис. 9.1). Для этого необходимо управление рисками.

Безопасность как еще одна задача управления рисками

Сегодня ведущие организации считают безопасность управляемым риском, который необходимо оценивать вместе с другими рисками бизнеса. Процесс управления рисками IoT-безопасности не отличается от процесса управления любыми другими рисками:

• Выявите вероятные угрозы.

• Оцените вероятность каждой угрозы и потенциальный ущерб.

• Определите и внедрите защитные меры, сообразные вероятности и потенциальному ущербу каждой из угроз.

Разные типы уязвимостей приводят к возникновению разных угроз, потенциально причиняющих различный ущерб предприятию. Угроза, которой под силу отключить заводской конвейер или остановить работу буровой платформы, гораздо серьезнее угрозы, которая может нарушить процесс учета материально-технических ресурсов. Оценивая потенциальные риски, вы можете принимать обоснованные решения о размере инвестиций в защитные механизмы. В этом отношении вложения в безопасность IoT ничем не отличаются от покупки различных типов страховок, необходимых организации. В обоих случаях инвестиции должны быть соизмеримы с вероятностью риска и потенциальной суммой потерь или ущерба.

Пока вы читаете эту книгу, компании годами успешно внедряют IoT под разными именами. Да, существуют серьезные риски, которые я подробно опишу чуть ниже, но отрасль активно разрабатывает защитные стратегии, а ее участники совместными усилиями определяют лучшие методы защиты, продукты и передовые практики, дающие возможность противостоять этим рискам. Не думайте, что вы не сможете защитить свою организацию. Вам это под силу – надо лишь начать с выявления рисков, их оценки и управления ими.

Однако важно понимать, что не существует волшебного снадобья для безопасности IoT. Размах и разнообразие IoT-решений не позволяют создать безотказную систему защиты. Технологии IoT постоянно меняются, а решения совершенствуются – и угрозы и векторы атаки изменяются вместе с ними. Вы имеете дело с активным противником, который постоянно пытается обхитрить вас и обойти вашу защиту. IoT не внедряется раз и навсегда, как и ваша IoT-защита. Как я уже сказал, управление рисками – продолжительный процесс. Оценку рисков надо повторять как минимум раз в год, а возможно и чаще – по мере изменения решений и появления новых угроз. Главное – разумно оценивать ситуацию, не забывать о рисках IoT и не бояться их.

Безопасность и сопутствующее ей управление рисками должны быть в приоритете у каждого, а не только у специалистов сферы ИТ и ОТ. Особенное внимание им должны уделять топ-менеджеры. Это ключевая задача для вас и вашей виртуальной команды IoT, ведь в рецепте успеха IoT из первой главы написано: «Поставьте безопасность в приоритет». Согласно исследованию, проведенному компанией ISACA на конференции RSA в 2016 году, 82 процента руководителей сегодня озабочены проблемами кибербезопасности. Не знаю, о чем думают остальные 18 процентов, но этими проблемами давно пора заниматься всем.

Сначала я хотел привести несколько примеров провалов безопасности IoT, но вам и так знакомы эти истории: парнишка взламывает местную систему поездов и мешает движению или хакеры проникают в системы атомных электростанций или коммунального водоснабжения. Зачем знакомиться с другими примерами, если любой поставщик решений с радостью перечислит вам их, надеясь продать свой продукт для обеспечения безопасности IoT.

Я же хочу продать лишь одно решение безопасности: осознанную оценку и мониторинг рисков в сочетании с подходящим и пропорциональным ответом на угрозы безопасности, соответствующим уровню угрозы и потенциальной сумме ущерба. Определив свои потребности, вы сможете выбрать лучшее решение проблемы безопасности из тех, что предлагают поставщики, и сразу внедрить его в свою экосистему. Кроме того, стоит обратить внимание и на страхование кибербезопасности, которое уже начинают предлагать некоторые страховые компании. После этого останется лишь один последний, но важный шаг: привлечь к обеспечению безопасности руководителей вашей организации и заручиться их поддержкой, поскольку никто из них не захочет, чтобы его компания оказалась на первых полосах всех газет в качестве жертвы кибератаки.

Есть много причин для хакерских атак на ваше IoT-решение. Одни хакеры занимаются этим из любопытства, другие делают политические заявления, для третьих это целенаправленные военные акции или террористические акты. Однако я подозреваю, что в большинстве случаев хакеры ищут наживы, воруя данные или коммерческие тайны для получения рыночного преимущества, устранения вас как конкурента или подрыва вашей бизнес-стратегии. Кроме того, обиженный работник таким образом может попытаться вам отомстить. Причин много, и они столь же разнообразны, как сюжеты многочисленных детективных телесериалов. Проблемы безопасности изучаются годами, и один вывод предельно очевиден: большинство нарушений безопасности происходит при использовании известных уязвимостей, которые не были ликвидированы, несмотря на многочисленные предупреждения, а большинство злоумышленников может быть вам хорошо известно – это сотрудники, подрядчики или партнеры того или иного рода. В целом хакерские атаки нельзя назвать ни загадочными, ни оригинальными.

Также не стоит забывать, что обеспечение безопасности нельзя считать исключительно задачей ИТ и ОТ; это даже не технологическая проблема. Это забота топ-менеджеров. Внедряя IoT, ваша организация становится цифровым предприятием. Следовательно, вам нужны интегрированная, единая для всей компании стратегия безопасности и план управления рисками, который задействует всех сотрудников на всех уровнях. Безопасность должна стать важным аспектом должностных обязанностей каждого работника предприятия. Придавайте особое значение политикам, передовым практикам и инструментам обеспечения безопасности, включая их во всю свою деятельность. Обеспечьте обучение основам безопасности как внутри своей организации, так и в экосистеме партнеров по IoT (рис. 9.2) – пусть безопасность станет и их заботой.

Рисунок 9.2. Безопасность – ответственность каждого

Эффективная система безопасности IoT требует полной поддержки комплексного подхода, который объединяет безопасность данных с физической безопасностью высшего класса. Не считайте их изолированными сферами и не забывайте, что большинство кибератак осуществляется изнутри организации. Вот три аспекта физической безопасности, на которые стоит обратить внимание при разработке интегрированной стратегии безопасности:

• Продумайте решение ключевых проблем физической безопасности, включая проход неавторизованных лиц вслед за авторизованным персоналом сквозь оборудованные системой идентификации двери.

• Снабдите физические системы доступа, видеонаблюдения и т. п. цифровыми реквизитами пользователей и системой допуска для всего вашего штата, включая сотрудников, подрядчиков и поставщиков.

• Рассмотрите возможность внедрения биометрической и многоуровневой системы физического доступа.

Как и в случае с остальными аспектами IoT, не стоит заниматься безопасностью в одиночку. Найдите партнеров внутри и за пределами своей организации. Работайте с командой, собранной вашим директором по информационной безопасности. Эти сотрудники помогут вам распространить архитектуру безопасности ИТ на ОТ, а затем дополнить ее с оглядкой на конкретные нужды и проблемы. Посещайте конференции по безопасности IoT, но выбирайте те мероприятия, где ваши коллеги показывают развертываемые решения и делятся передовыми практиками.

Радикально новый подход к безопасности

Старый подход к обеспечению безопасности состоял в том, чтобы не пускать плохих парней внутрь системы. Этот подход часто называют «обороной в изоляции» или «круговой обороной».

Новый подход считает нарушения безопасности естественным ходом вещей. Он признает, что безопасность не может быть безупречной без полного отключения систем, возможность которого, само собой, даже не рассматривается. Вместо этого необходимо оценивать риски, чтобы определять, какой уровень риска вы можете позволить для каждой системы и бизнес-процесса. Политики использования, аналитика и автоматизация позволяют вашим системам автоматически расставлять приоритеты, купировать и отражать атаки на основании оценки рисков.

Стремитесь к балансу между преимуществами безопасной, непрерывной работы системы и рисками потенциального нарушения безопасности. Как мы уже говорили, угрозы бывают разными и различные типы угроз требуют различных ответов, выбираемых на основании непрерывной оценки рисков и управления ими. Новый подход необходимо взять на вооружение как пользователям IoT, так и поставщикам решений. В частности, пользователям следует придерживаться архитектурного подхода, ликвидировать текущую разобщенность и не отрицать перемены. Поставщикам решений тоже следует придерживаться архитектурного подхода, а также стимулировать сотрудничество и обеспечивать совместимость внутри отрасли. Но главное – им надо с самого начала интегрировать системы безопасности во все свои разработки. Подробнее об этом можно узнать из главы «Безопасность интернета вещей: необходимость новой парадигмы и туманных вычислений», написанной моими коллегами Тао Чжаном, И Чжэном, Рэймондом Чжэном и Хелдером Антюнесом для готовящейся к изданию книги «Туман для 5G и IoT».

Надо понимать, что физическая изоляция не обеспечивает безопасность – и точка. Червь Stuxnet уже дискредитировал этот подход. Само собой, это не означает, что надо ударяться в другую крайность, открывать все данные и переносить все в облако. Отнюдь нет. Поэтому и внедряются гибридные подходы и архитектуры данных на основе правил. Но если вы решите и дальше придерживаться подхода «безопасность через маскировку» и считать, что ваше предприятие на 100 процентов изолировано от внешнего мира, то это будет всего лишь самообольщением. Как насчет подрядчиков, субподрядчиков, поставщиков и партнеров, с которыми вы поддерживаете связь? Держу пари, сейчас у вас в организации действует не менее десятка VPN-соединений.

Существуют еще и так называемые «теневые ИТ», которые приводят к целому ряду серьезных проблем. Этот термин относится к командам или отделам, которые принимают собственные решения относительно того, какие инструменты, устройства и сети внедрять в организации. Как бы это ни нравилось тем менеджерам, которые устали ждать помощи от сотрудников ИТ, но такой подход на самом деле наносит серьезный удар по целостности и эффективности системы безопасности предприятия. Вот призыв к действию: работайте с сотрудниками ИТ и службой безопасности, чтобы свести на нет деятельность «теневых ИТ». Возможно, для этого вам придется внести послабления в некоторые правила или произвести другие изменения. Могут помочь и сторонние компании. К примеру, один из моих друзей руководит весьма успешным предприятием, которое ведет учет всех облачных сервисов, задействованных в организации. Обычно их количество исчисляется десятками, и каждый из них представляет собой потенциальную угрозу безопасности и объект атаки. Компания моего друга оценивает эти сервисы, а затем оставляет лишь те, которые признает сервисами корпоративного класса – как с позиции безопасности, так и с точки зрения заложенных в них возможностей. Неважно, чем вы занимаетесь, но полностью ликвидировать «теневые ИТ» бывает невозможно и непрактично. И все же чем меньше не соответствующих требованиям инструментов вы используете, тем лучше будет работать ваша система безопасности.

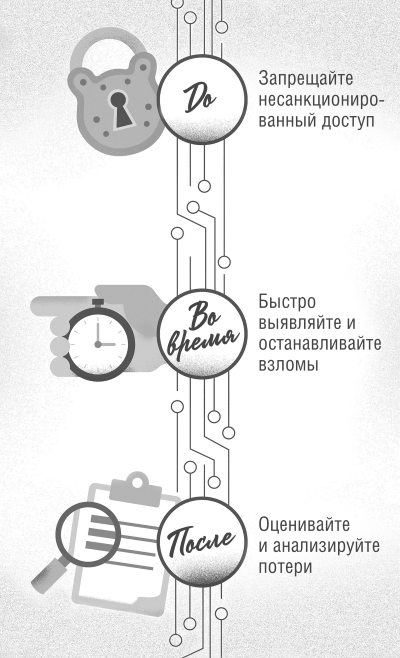

Рисунок 9.3. Комплексный подход к безопасности IoT

Хорошие новости в том, что отрасль безопасности скорректировала свой подход к безопасности IoT. Все чаще звучат призывы к внедрению комплексного подхода до/во время/после (рис. 9.3):

• До. Цель в том, чтобы запретить любой несанкционированный доступ к вашим системам. В равной степени важно отражать как внешние, так и внутренние атаки – не забывайте, что наиболее изощренные кибератаки могут быть организованы обиженными сотрудниками организации. Сегментация, ролевое управление доступом и механизмы антиспуфинга остаются наиболее эффективными инструментами противодействия перемещению определенного типа трафика из одной системы (скажем, вашей системы управления персоналом) в другую (к примеру, в вашу систему управления наличностью).

• Во время. Цель в том, чтобы определить, насколько быстро вы можете заметить, что ваши данные и/или инфраструктура подверглись атаке. Лучше определять это за секунды, а не за часы, дни и недели. Выявляя проблему за секунды, вы можете прервать транзакцию и поймать злоумышленника, прежде чем он успеет скрыться. Не менее важно знать, насколько быстро вы сможете заметить, что крупные объемы данных вдруг начали загружаться из вашей организации на незнакомый облачный сервис в обход сервиса вашего. Эта способность требует умной автоматизации и предиктивной аналитики. Здесь могут помочь туманные вычисления, автоматизация и аналитика. Кроме того, довольно эффективным в таких ситуациях может оказаться частный блокчейн – технология распределенных реестров, которая разрабатывается в настоящее время.

• После. Как только взлом обнаружен, вам необходимо быстро оценить и минимизировать ущерб. Это требует использования инструментов, которые фиксируют, анализируют и сравнивают информацию, собранную до и после атаки, чтобы определить, что именно было украдено или скомпрометировано. После этого вы можете определить, какие данные восстанавливать и как, одновременно смягчая ущерб, нанесенный инфраструктуре.

Некоторые дополнительные соображения

Как мы обсуждали в главе 6, как ни старайся, но достаточного количества квалифицированных специалистов по IoT-безопасности отыскать не получится. В результате и вы, и ваши коллеги, скорее всего, столкнетесь с недостатком персонала в этой сфере. Вместо того чтобы пытаться заполучить самых квалифицированных и дорогостоящих специалистов на рынке, установите умные системы, которые понизят сложность вашей деятельности по обеспечению безопасности и сократят время на выполнение ключевых задач. С этими системами вы не будете так сильно страдать от недостатка сотрудников в сфере безопасности. Престижные инструменты, которые снабжают вас огромным количеством данных, кажутся весьма привлекательными, однако на практике полезна даже скромная система, сокращающая количество ошибочных срабатываний и дающая высококачественные рабочие данные. В любом случае умная аналитика и автоматизация никому не повредят.

СИЛА IOT СВЯЗАНА С ЕГО СПОСОБНОСТЬЮ РАБОТАТЬ НЕ ТОЛЬКО В ФИЗИЧЕСКОМ МИРЕ РЕАЛЬНЫХ ВЕЩЕЙ, НО И В ВИРТУАЛЬНОМ МИРЕ.

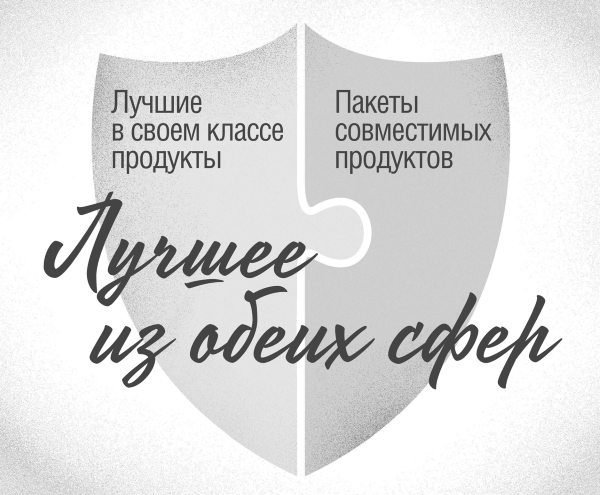

Каким же должен быть ваш подход к решениям безопасности? Ваши коллеги будут расходиться во мнениях. Одни посоветуют вам внедрить так называемые «лучшие в своем классе продукты». Но такой подход, скорее всего, потребует существенных инвестиций в интеграцию разнородных инструментов и использование внутренних ресурсов, которых у вас и так не хватает. Другие порекомендуют вам обратить внимание на пакеты продуктов, которые хорошо работают вместе и предлагают единую систему управления, настройки, визуализации и единую функциональность отдельных элементов пакета. Такой подход действительно поможет вам снизить стоимость внедрения и интеграции продукта. Кроме того, работать с пакетами продуктов бывает легче, чем с несколькими разрозненными инструментами, которые считаются лучшими в своем классе. Но зачастую такие пакеты не предлагают лучшие в своем роде компоненты, из-за чего вам приходится жертвовать функциональностью и преимуществами других решений. Я же советую вам обратить внимание на лучшее из обеих сфер (рис. 9.4): архитектурно интегрированные в своем классе продукты с единой политикой безопасности, которые дают вам современную функциональность, простоту и автоматизацию, что снижает потребности в ресурсах и обслуживающем персонале. Да, такие решения существуют, но вы должны быть готовы смириться с их немалой стоимостью. (Между прочим, даже самое дорогое программное обеспечение в итоге обойдется дешевле найма опытных экспертов по безопасности.)

Рисунок 9.4. Комбинация обеих сфер

Ваша архитектура также должна быть гибкой. В рамках IoT постоянно появляются новые сценарии использования (например, межавтомобильная коммуникация (V2V) или скопления датчиков) и новые типы конечных устройств со специфическими характеристиками и параметрами. Шифруется все больше данных. Кроме того, организации постоянно внедряют новые возможности на базе машинного обучения, сетевых эвристических алгоритмов, сегментации и изоляции трафика. Медленно, но верно индустрия движется в сторону стандартизации типов и профилей устройств. Мы также узнаем интеллектуальные способы передачи зашифрованных данных. Помимо этого, не стоит забывать, что защиту вашей организации нельзя обеспечить раз и навсегда. Обеспечение безопасности – длительный процесс, своеобразное соревнование с плохими парнями. Да, большинство наблюдаемых атак использует известные уязвимости. И первым делом надо залатать их. Но вам также нужна гибкость для работы с новыми угрозами безопасности, такими как вирусы-вымогатели и прочие вредоносные программы. Учитывая постоянно растущее количество типов и разновидностей атак, очень важно комплектовать ваш штат и подбирать инструменты соответствующим образом. Гибкость в таких условиях становится бесценной.

Кроме того, ваша архитектура должна быть комплексной, основанной на наборе правил. Она должна защищать ваши данные, где бы они ни находились. Мы говорили, что ваша архитектура безопасности призвана охватывать ИТ и ОТ, но это только начало. Критически важная информация теперь может храниться где угодно – в цеху, магазине, на мобильных устройствах, в ИТ-инфраструктуре, местном центре обработки данных или в облачных сервисах. Поэтому вам необходимо сосредоточиться на том, где именно находятся данные, и внедрить архитектуру их безопасности, которая охватит все возможные сценарии, позволяя вам применять последовательные политики безопасности во всех этих областях. Не забывайте, что данные динамичны и транспортабельны. Многие сценарии использования IoT основаны на движении данных. Это означает, что данные в вашей организации постоянно перемещаются между датчиками, туманными узлами, центрами обработки, планшетами, облаком и т. д. Эти данные будут передаваться, копироваться, извлекаться и перемещаться различными методами, включая часто находящиеся под запретом портативные флеш-накопители (именно с помощью них Stuxnet и проник в промышленные сети). Как менеджер, заинтересованный в IoT, вы должны внимательно отнестись как к ИТ, так и к системной архитектуре. Вам не надо ее разрабатывать, но вы должны ее понимать, потому что она оказывает непосредственное влияние на все ваши начинания в сфере IoT.

Прогнозы экспертов

По информации Шона Майкла Кернера, вице-президент программы «Продукты безопасности» компании IDC Кристиан Кристиансен озабочен серьезной проблемой в сфере безопасности IoT. IDC полагает, что 90 % текущих предложений в сфере безопасности IoT представляют собой универсальные технологии безопасности, поданные под другим соусом. К примеру, некоторые поставщики предлагают стандартные шлюзы для IoT, обещая, что они будут совместимы с широким спектром технологий. Или предлагают стандартные сетевые экраны, развернутые в защищенной среде, добавляя несколько дополнительных идентификаторов и поддержку промышленных протоколов. Такие предложения просто не справляются с обеспечением безопасности IoT.

Кернер написал, что IDC во многом связывает проблему с трудностями поиска опытных специалистов по безопасности. IDC отмечает, что нанять профессионалов безопасности с пятью-десятью годами опыта гораздо сложнее, чем нанять специалистов по ИТ-безопасности без опыта работы. По мнению IDC, для решения этой проблемы необходимо удовлетворять постоянно растущую потребность в более интеллектуальной настройке и автоматизации систем, чтобы снизить потребность в человеческом вмешательстве в процедуры обеспечения безопасности. Полагаю, внедренная в ваши процессы настройки и автоматизации аналитика – и особенно предиктивная аналитика – поможет вам значительно сократить потребность в квалифицированных сотрудниках службы безопасности. Рискуя повториться, я все же скажу, что хорошее программное обеспечение, каким бы дорогим оно ни казалось, все равно дешевле найма большего количества людей.

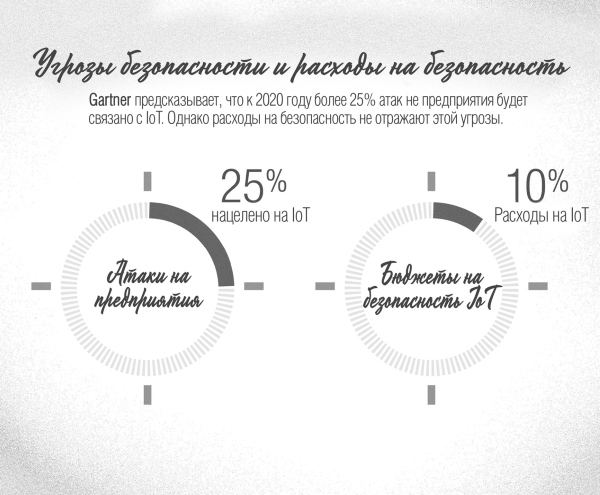

Тем временем в опубликованном 25 апреля 2016 года пресс-релизе компании Gartner говорится, что к 2020 году более 25 % выявленных атак на предприятия будет связано с IoT. По данным компании, в связи с этим мировые расходы на безопасность IoT в 2016 году достигли 348 миллионов долларов, что на 23,7 % больше потраченных в 2015 году. А в 2018 году эти расходы могут достичь уже 547 миллионов долларов. Хотя сначала общие расходы будут умеренными, Gartner также предсказывает, что после 2020 года рынок безопасности IoT будет расти быстрее, поскольку новые навыки, организационные перемены и более масштабируемые сервисы улучшат механизмы внедрения и поддержат экспансию IoT (рис. 9.5).

Рисунок 9.5. Угрозы безопасности и расходы на безопасность

В пресс-релизе приводятся слова директора Gartner по исследованиям Руггеро Конту, который предсказал, что, хотя к 2020 году более 25 % выявленных атак на предприятия будет связано с IoT, на обеспечение безопасности IoT будет тратиться менее 10 % бюджетов на информационную безопасность. Столь ограниченные бюджеты на IoT в сочетании с децентрализованным подходом к внедрению первых IoT-решений приведут к тому, что у поставщиков продуктов безопасности возникнут сложности с приоритетами IoT-решений в своих портфолио. Конту также ожидает, что многие поставщики выведут в приоритет выявление уязвимостей и обнаружение взломов, а не упоминавшуюся ранее сегментацию и долгосрочные меры, которые обеспечат более рациональный и архитектурно цельный подход к обеспечению безопасности IoT. Конту сказал:

«Ожидается, что в сфере безопасности IoT все больше внимания будет уделяться управлению устройствами и их данными, аналитике этих данных и настройке устройств. Бизнес-сценарии IoT потребуют разработки механизма доставки, который также сможет расти и развиваться вместе с требованиями к мониторингу, распознаванию угроз, контролю доступа и другим аспектам обеспечения безопасности».

Будущее облачных сервисов безопасности во многом связано с будущим IoT. Фактически фундаментальная сила IoT, которая заключается в его размахе и охвате, не будет полностью реализована, пока не появятся облачные сервисы безопасности, способные экономически эффективно функционировать во многих организациях. Gartner полагает, что к 2020 году более чем в половине всех внедряемых решений IoT будет использоваться тот или иной облачный сервис безопасности.

Мой личный опыт и наблюдения в целом соотносятся с выводами IDC и Gartner. Однако безопасность IoT нельзя считать исключительно технологической проблемой. Само собой, вам необходимо инвестировать в инструменты для работы с конкретными вопросами безопасности. Но гораздо важнее привлекать к обеспечению безопасности всю организацию, начиная с топ-менеджмента, и настаивать, чтобы решения принимались на основании обоснованного управления рисками, политик безопасности и оценки угроз. Далее вы сможете определить, какие технологии безопасности и какие инструменты минимизации ущерба вам необходимы.

Передовые практики безопасности

Решения по безопасности IoT все еще развиваются. Однако на основании множества встреч с предпринимателями и экспертами я выявил набор практик, которые отлично работают сейчас и продолжат хорошо работать в будущем. С большинством из них вы уже знакомы из предыдущих глав, но давайте все же кратко их перечислим:

• С самого начала разрабатывайте и создавайте интегрированную (комплексную) стратегию безопасности на уровне всего предприятия. Не оставляйте обеспечение безопасности на потом. Механизмы безопасности должны быть изначально интегрированы в ваши IoT-процессы.

• Сразу склоняйте топ-менеджеров к оценке угроз и управлению рисками. Угрозы безопасности ставят на кон их карьеры и предприятия, так что добейтесь, чтобы обеспечение безопасности IoT стало для них одной из важнейших задач. Топ-менеджеры должны знать, как оценивать угрозы и управлять рисками, и заниматься этим в рамках своей работы. Просите их применить оба подхода к оценке рисков IoT. (Возможно, им понадобится помощь при изучении конкретных вопросов и оценке объема работ.)

• По возможности внедряйте отраслевые стандарты. Специализированные решения подорвут фундамент вашей стратегии безопасности. По необходимости обращайтесь за советом к комитетам по стандартизации и торговым ассоциациям.

• Обеспечивайте безопасность повсюду – от главного центра обработки данных, находящегося за корпоративным сетевым экраном или за его пределами, до всех конечных устройств. Это означает, что вам необходимо будет настаивать на активном участии ваших партнеров и входящих в экосистему поставщиков в вашей стратегии безопасности.

• Автоматизируйте и непрерывно мониторьте безопасность IoT. Чтобы успевать следить за всеми событиями, встраивайте в свои решения интеллектуальные возможности и предиктивную аналитику, особенно аналитику на базе туманных вычислений. Предупреждайте сотрудников о необходимости принять меры сразу после выявления проблем. Даже в небольшой организации IoT быстро сведет на нет все попытки справиться с анализом данных вручную.

• Сегментируйте IoT-трафик и обычный трафик ИТ-сетей и используйте мультиарендную сетевую инфраструктуру для изоляции проблем. Используйте сегментацию и другие знакомые процессы, но в то же время сотрудничайте с поставщиками ИТ-услуг, чтобы расширить набор их программного обеспечения и инструментов для работы с уязвимостями в сфере безопасности IoT. Не поддавайтесь соблазну внедрения специфических для IoT инструментов.

• Организуйте обучение практикам безопасности для всех сотрудников своей организации, а также для партнеров по экосистеме. Кроме того, регулярно обновляйте защиту IoT. В результате, как я уже говорил, безопасность должна стать приоритетом для каждого.

Я мог бы продолжать и дальше, но так мы зайдем в самые дебри безопасности. Чтобы найти больше информации о передовых практиках безопасности IoT, поговорите со своим директором по информационной безопасности или с представителями отраслевой ассоциации.

Проблемы безопасности IoT

Главная проблема управления рисками и оценки угроз заключается в ожидаемом огромном размахе IoT. На страницах этой книги мы уже говорили о миллиардах сетевых устройств. Само собой, многим не придется работать с таким их количеством, но не надо быть огромной организацией, чтобы иметь дело с миллионом устройств, учитывая устройства партнеров. Даже если вы располагаете всего лишь несколькими десятками тысяч сетевых устройств, их все равно слишком много, чтобы попытаться обеспечить безопасность без автоматизированных инструментов аналитики, настройки, мониторинга и т. п. Всего одна тысяча сетевых устройств может круглосуточно генерировать гигантские объемы данных и огромное количество предупреждений, тем самым перегружая все, кроме автоматизированных, интеллектуальных (основанных на правилах или политиках) масштабируемых инструментов и технологий.

Дополнительные проблемы создает большое разнообразие устройств, включая различные типы контроллеров, мониторов, счетчиков и других приборов. Многие из них могут принадлежать партнерам, так что ваше представление об их работе будет, скорее всего, ограничено – не говоря уже о том, что вам будет затруднительно понимать их данные и настраивать взаимодействие. Уверяю вас, даже если вы одержимы стремлением все контролировать, вы не сможете постоянно мониторить все устройства своей организации.

Решение этой проблемы довольно очевидно, но внедрить его непросто: вам необходимо организовать сотрудничество внутри экосистемы. Если ваша экосистема с самого начала формировалась с оглядкой на сотрудничество – как и должно быть, – логично будет внедрить в нее средства коммуникации и сотрудничества в сфере безопасности, основанные на общей архитектуре и политике.

Конфиденциальность

Сегодня уже все наслышаны об опасениях, связанных с конфиденциальностью клиентов. В мире B2B вопрос конфиденциальности в настоящий момент стоит не так остро, но игнорировать его ни в коем случае нельзя. Недавно я обсуждал эти вопросы на рынках B2B2C с несколькими специалистами по обработке данных. Одной из главных тем были проблемы уровней доступа и согласия на обработку информации – в частности, речь шла о том, как и какими данными делиться, как минимизировать ущерб от их утечки, как их рандомизировать и обезличивать, а также на каком уровне анализировать пользовательские данные, чтобы извлекать из них необходимые сведения, не жертвуя неприкосновенностью личной информации пользователя. В индустрии обсуждаются различные подходы к этим вопросам, включая техники вроде деидентификации и присвоения псевдонимов. В полной мере эти проблемы не будут решены и через много лет после публикации этой книги (если вообще будут решены хоть когда-нибудь), поэтому просто держите руку на пульсе.

В мире B2B главные проблемы конфиденциальности несколько отличаются. Они попадают в одну из следующих категорий:

• Данные сотрудников. Как правило, компании придерживаются следующего правила: вся информация, которую пользователи загружают на принадлежащие компании устройства или в инфраструктуру предприятия, находится под контролем организации. Сотрудники имеют право получать доступ к этим данным и/или осуществлять их мониторинг. Однако это предполагает, что сотрудники разрешают загрузку своих данных на устройства компании или сами загружают их в сети организации. Это сводит проблемы конфиденциальности к необходимости четкой коммуникации правил – сотрудники должны быть знакомы с политиками компании и их следствиями.

• Местоположение данных. Все чаще местоположение данных – физическое и географическое – становится проблемой не только потребительских компаний, но и компаний, работающих в сфере B2B, и даже правительственных организаций. Огромное внимание сегодня уделяется вопросам данных, которые пересекают национальные границы; ведутся споры, стоит ли применять к такой информации другие правила. Ваша архитектура безопасности должна быть достаточно гибкой, чтобы отвечать всем этим требованиям.

• Защита конфиденциальной информации сотрудников. Вы же не хотите, чтобы кто-то украл или раскрыл данные вашей кредитной карты или другую личную информацию. Точно так же и вашим сотрудникам не хочется, чтобы были украдены или раскрыты конфиденциальные сведения относительно их трудоустройства. В связи с этим в бизнес-мире тоже начинают использоваться правила и инструменты для работы с данными, характерные для мира потребителей: ограничивается доступ к данным и возможности их использования. Если вы используете устройства, сеть и инфраструктуру своей организации, информация о вашей деятельности легко доступна. Однако вскоре организациям придется определить и озвучить широкий спектр правил в отношении личных данных персонала: от того, в какой мере работодатель сможет просматривать данные сотрудников и ограничивать доступ к ним, до того, как именно будет защищаться конфиденциальная информация, например размер зарплаты сотрудников. Эти вопросы обсуждаются годами, и теперь организации должны рассматривать их в контексте IoT, больше внимания уделяя правилам в отношении пользовательских данных, содержащихся в корпоративной сети.

Однако отрасль IoT все больше консолидируется вокруг единых стандартов и передовых практик безопасности. Сложный мир стандартов я опишу в следующей главе, но вот несколько примеров: комитеты по горизонтальной стандартизации, такие как Инженерный совет интернета (IETF), Институт инженеров электротехники и электроники (IEEE) и Национальный институт стандартов и технологий (NIST), запустили инициативы, связанные с ключевыми сценариями использования решений по безопасности IoT на ряде существующих и новых вертикальных рынков. Кроме того, ODVA, Международная ассоциация автоматизации (ISA) и другие комитеты по вертикальной стандартизации расширили свои программы безопасности, включив туда современные протоколы и передовые практики информационной безопасности, а также сведения об их интеграции со старыми системами и IoT. Эти организации также уделяют большое внимание образованию, обучению и распространению передовых практик. Недавно Консорциум промышленного интернета (IIC) опубликовал «Рекомендации по безопасности промышленного интернета», куда вошли передовые практики и советы по организации безопасности конечных устройств, коммуникаций, мониторинга и настройки оборудования. Будем надеяться, что этот документ, который стал результатом двух лет усердной работы участников IIC, послужит руководством по обеспечению безопасности в сфере промышленного интернета вещей.

Недавно образованный OpenFog Consortium (OFC) выдвигает использование туманных вычислений в качестве ключевого элемента безопасности. Просто подумайте об инструментах аналитики в реальном времени, которые работают в туманном узле автомобиля или буровой платформы. Эти инструменты могут выявлять проблемы и угрозы безопасности сразу после их возникновения и на месте принимать необходимые меры. Тестирование этого инструмента безопасности идет полным ходом. Когда вы решитесь на внедрение IoT, он будет полностью готов к использованию.

Кроме того, отрасль, наконец, ведет совместную работу по ускорению внедрения совместимых стандартов безопасности. К примеру, в автомобильной промышленности американское правительство вместе с исследовательскими организациями и ведущими автопроизводителями работает в Энн-Арборе, Мичиган, где осуществляются разработка, тестирование и совершенствование новых стандартов и практик для подключенных к сети и беспилотных автомобилей.

Безопасность как основа IoT

Безопасность стала одним из важнейших элементов IoT. И все же, несмотря на постоянное обсуждение вопросов безопасности, сегодня в этой сфере остается еще много проблем и недомолвок. Это открывает для поставщиков решений один из наиболее любопытных источников получения прибыли, а также дает им шанс разрабатывать инновационные сценарии безопасности IoT.

Система безопасности IoT более распределенная, разнородная и динамичная, чем система безопасности ИТ и ОТ. Она задействует многочисленные организации и роли, а также всю вашу экосистему IoT. Стоящие перед ней задачи тоже отличаются. В результате IoT требует нового подхода к безопасности, который предполагает не только предотвращение вторжений, но и быстрое выявление атак, оценку и компенсацию ущерба.

По крайней мере, теперь мы знаем, что физическая изоляция завода от всего предприятия и интернета не работает. Обеспечение безопасности IoT требует комплексного, архитектурного подхода, распространяющегося и на физическую безопасность. Встречаясь с директорами по информационной безопасности, я неизменно призываю их брать под личный контроль архитектуру безопасности всей их организации, включая физическую безопасность и безопасность ОТ. Одни прислушиваются ко мне, другие нет. Третьи и хотели бы последовать моему совету, но им мешают внутренняя политика организации и синдром неприятия чужих разработок. Так что, если вы планируете внедрение IoT у себя, то подружитесь с директором по информационной безопасности. В долгосрочной перспективе эта дружба вам обоим пойдет на пользу.

И все же новые сценарии использования IoT, такие как V2V или скопления датчиков, бросают безопасности новые вызовы. Что вы можете сделать? Вот несколько рекомендаций для начала:

• Усовершенствуйте круговую оборону, внедрив надежные системы, которым под силу поглощать атаки, не прекращая работы.

• Оснастите организацию отказоустойчивыми устройствами и системами, которые продолжают работать даже во время атак.

• Отслеживайте поврежденные системы, данные и устройства для последующей компенсации ущерба.

• Следите за исследованиями в сфере безопасности IoT и деятельностью стартапов – они обычно уделяют основное внимание новым сценариям использования решений безопасности IoT и новым технологиям вроде блокчейна.

За последние пять лет безопасность IoT сделала огромный шаг вперед: от устаревшего подхода «безопасность через маскировку» в ОТ-средах и паники вокруг Stuxnet к беспорядочным стратегиям латания дыр. Сегодня организации наконец-то начинают брать на вооружение более зрелый подход, разрабатывая комплексные и гибкие архитектуры безопасности. Хотя в целом – как отрасль, как потребители, как поставщики решений – мы становимся более подкованными в вопросах безопасности, я все еще встречаю множество предпринимателей, которые упрямо цепляются за устаревшие подходы. Многие организации противятся слиянию ИТ и ОТ и избегают разработки и внедрения единых архитектур безопасности. Некоторые директора по информационной безопасности не верят, что эти архитектуры подходят для сред ОТ. Ряд организаций продолжает отрицать изменения, внедряет неподходящие стратегии безопасности или заново изобретает велосипед, решая проблемы, которые их коллеги из ИТ успешно разрешили много лет назад. Более того, я до сих пор встречаю множество поставщиков решений, которые цепляются за свои устаревшие подходы, предлагая специализированные решения или ИТ-продукты, кое-как адаптированные для все более сложных и стандартизированных промышленных сред и протоколов. Очевидно, что необходимо организовывать больше учебных программ и призывать людей делиться передовыми практиками. Не забывайте, мы только начинаем наш путь к безопасности IoT.

«Безопасность – это ключевой фактор достижения успеха, получения финансовой выгоды, открытия новых возможностей, обеспечения уверенности и доверия людей, организаций и целых государств. Низкий уровень безопасности, напротив, приводит к утечке ресурсов и подрывает доверие к системе. Следовательно, организации должны понимать, что безопасность – движущая сила бизнеса, и ее необходимо обеспечивать, чтобы конкурировать и выделяться на рынке, где правит IoT. Они должны нацелиться на разработку и внедрение стратегий безопасности и подходить к ним комплексно, продумывая архитектуру, аналитику, управление, обеспечение конфиденциальности и неприкосновенности данных. Не менее важно, чтобы все команды сотрудников обладали должным уровнем знаний и навыков, удовлетворяющим всем требованиям связанного мира», – заметила Бола Ротиби, директор по научно-исследовательской работе и основатель компании Creative Internet Consulting, занимающейся консалтингом и аналитическими исследованиями.

Если вы читаете эту книгу и намереваетесь стать идеологом IoT в своей организации, вам тоже надо будет поддерживать внедрение комплексной, основанной на политиках, архитектуры безопасности IoT. Если вы приступите к внедрению IoT, не обдумав вопросы безопасности, то хорошего не ждите. Не считайте обеспечение безопасности отдельной задачей; внедряйте решения по безопасности в вашу систему с самого первого дня. Без помощи вы не останетесь – как я уже говорил, начните с разговора со своим директором по информационной безопасности и убедите его встать на вашу сторону. После этого, как я обозначил в первой главе, каждой организации необходимо сделать следующее:

• Внедрить единую архитектуру безопасности, основанную на открытом, унифицированном подходе и автоматизированных возможностях самозащиты и самовосстановления на основе рисков. Архитектура такого типа характеризуется гибкостью и многогранностью; она охватывает ОТ, ИТ и облако и позволяет вам единожды определять политики безопасности и применять их к нескольким сферам. Она также включает в себя вашу архитектуру, инфраструктуру и решения IoT. Архитектура работает с атаками до, во время и после, а также позволяет вам внедрять дополнительные возможности в будущем. Не забывайте: обеспечение безопасности – длительный процесс, который требует долгосрочного масштабируемого подхода.

• Внедрить единые стандарты. Стандарты разрабатываются не без причины, так что склоняйте своего поставщика решений к поддержке и использованию всех стандартов отрасли. Рассмотрите возможность своего участия в работе комитетов по стандартизации, таких как ODVA и ISA; многие организации и поставщики решений уже сотрудничают в их рамках, разрабатывая стандарты совместимости, обучая работе с ними и организуя их внедрение.

• Сотрудничать и участвовать в совместной разработке решений. Создайте коалицию внутри компании, задействовав директора по информационной безопасности и сотрудников ИТ, а также поставщиков решений и консультантов. Работайте вместе с коллегами по отрасли и вместе учитесь. Не забывайте – безопасность не ваше отличие, а ваш фундамент. Не стесняйтесь делиться своими передовыми практиками и учиться у других.

Вывод: не паникуйте и не бойтесь. Оценивайте риски и управляйте ими, применяйте архитектурный подход к безопасности, основанный на политиках, и с самого начала считайте безопасность одним из ключевых критериев при принятии решения о внедрении IoT. Все это даст вам лучшие шансы на успех и позволит уверенно идти вперед к интернету вещей.

В следующей главе описываются стандарты, которые неразрывно связаны с безопасностью.

Назад: Глава 8 Ошибки и как их избежать

Дальше: Глава 10 Стандарты и технологии